Ngày 16/7, các nhà nghiên cứu tại tổ chức PCA Cyber Security đã phát đi cảnh báo nghiêm trọng về một nhóm lỗ hổng bảo mật mới được phát hiện trong ngăn xếp Bluetooth BlueSDK – nền tảng được sử dụng phổ biến trong hệ thống thông tin giải trí của nhiều hãng xe nổi tiếng như Mercedes-Benz, Volkswagen và Skoda.

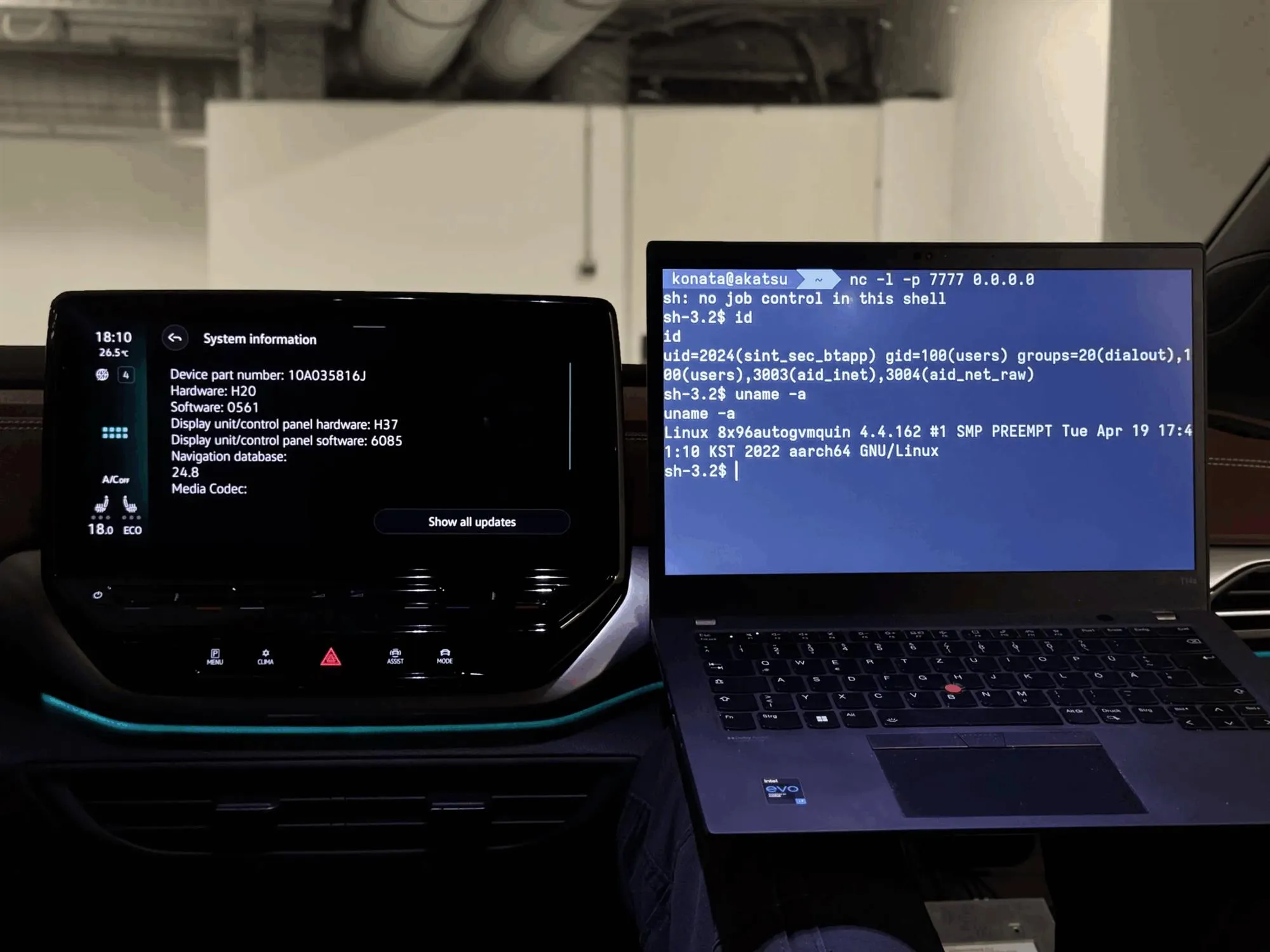

Những lỗ hổng này được đặt tên chung là PerfektBlue và có khả năng bị khai thác để thực thi mã độc từ xa (RCE), qua đó chiếm quyền kiểm soát hệ thống giải trí, thu thập dữ liệu cá nhân hoặc theo dõi phương tiện.

4 lỗ hổng bảo mật có thể mở đường cho tin tặc “lái” hệ thống giải trí

Theo PCA Cyber Security, nhóm lỗ hổng PerfektBlue bao gồm 4 mã lỗi bảo mật được định danh lần lượt là CVE-2024-45431, CVE-2024-45432, CVE-2024-45433 và CVE-2024-45434.

Các lỗi này phân bố ở nhiều thành phần khác nhau trong BlueSDK – bộ công cụ phát triển phần mềm Bluetooth được OpenSynergy phát triển và cấp phép cho các hãng xe sử dụng.

Nếu bị khai thác, các lỗ hổng này có thể cho phép kẻ tấn công:

- Xâm nhập hệ thống giải trí của xe qua kết nối Bluetooth;

- Nghe lén cuộc trò chuyện;

- Truy cập và sao chép danh bạ điện thoại đã từng kết nối;

- Theo dõi vị trí GPS của xe;

- Cài cắm mã độc để tiếp tục kiểm soát hệ thống hoặc thực hiện các hành vi nguy hiểm khác.

Đáng lo ngại là việc khai thác không đòi hỏi kỹ năng đặc biệt. Tin tặc chỉ cần thiết bị nằm trong phạm vi từ 5 – 7 mét và tận dụng lúc xe đang bật khóa và hệ thống ở chế độ chờ ghép nối Bluetooth.

Trong một số trường hợp, quá trình ghép nối có thể xảy ra tự động mà không cần người dùng xác nhận, khiến rủi ro tăng cao.

Bản vá có từ tháng 9/2024 nhưng nhiều xe vẫn chưa cập nhật

PCA Cyber Security cho biết họ đã thông báo lỗ hổng cho OpenSynergy vào tháng 6/2024, và bản vá chính thức được tung ra vào tháng 9 cùng năm. Tuy nhiên, trách nhiệm cập nhật lại nằm ở các nhà sản xuất ô tô, và tiến độ cập nhật đến thời điểm hiện tại vẫn còn chậm.

Điều này có nghĩa là nhiều xe trên đường vẫn đang tồn tại các lỗ hổng nguy hiểm, chưa được bảo vệ đúng mức.

Volkswagen thừa nhận rủi ro nhưng đánh giá “không nghiêm trọng”

Trong số các hãng xe bị ảnh hưởng, Volkswagen là đơn vị đầu tiên lên tiếng phản hồi. Đại diện hãng cho rằng để các lỗ hổng có thể bị khai thác, phải hội tụ nhiều yếu tố, bao gồm:

- Xe phải đang trong trạng thái khởi động (bật khóa);

- Hệ thống giải trí ở chế độ ghép nối Bluetooth;

- Tin tặc phải giữ khoảng cách gần với xe (5 – 7m);

- Người dùng xe phải chủ động hoặc vô tình chấp nhận yêu cầu ghép nối từ thiết bị lạ.

Mặc dù vậy, giới chuyên gia bảo mật không đồng tình hoàn toàn với quan điểm này. Họ cho rằng việc lơ là trong cập nhật phần mềm và thiếu cơ chế xác minh an toàn trong quá trình ghép nối Bluetooth đang tạo ra lỗ hổng an ninh cực kỳ lớn.

Người dùng cần làm gì để tự bảo vệ?

Ngày nay, hệ thống giải trí trên ô tô không chỉ để phát nhạc hay định vị mà còn được tích hợp với điện thoại, danh bạ, tin nhắn, điều hướng và cả ví điện tử. Điều này khiến mỗi chiếc xe trở thành một thiết bị công nghệ di động, đồng nghĩa với việc các rủi ro về an toàn mạng và xâm phạm dữ liệu cá nhân ngày càng rõ rệt.

Báo cáo từ thị trường châu Âu cho biết, có đến 20% xe ô tô đời mới hiện nay có khả năng ghép nối Bluetooth tự động, không cần sự chấp thuận rõ ràng của người dùng. Điều này đồng nghĩa, trong một tình huống bình thường tại bãi đỗ xe, kẻ xấu chỉ cần đứng gần và kích hoạt yêu cầu ghép nối, khả năng cao thiết bị của họ có thể lọt vào hệ thống xe mục tiêu.

Dù chưa có ghi nhận chính thức về vụ tấn công nào liên quan đến PerfektBlue, các chuyên gia tại PCA khuyến cáo người sử dụng xe nên áp dụng một số biện pháp tự bảo vệ như:

- Tắt Bluetooth khi không sử dụng để giảm nguy cơ truy cập trái phép.

- Không chấp nhận yêu cầu kết nối Bluetooth từ thiết bị lạ.

- Theo dõi các thông báo cập nhật phần mềm từ hãng xe, đặc biệt là những bản cập nhật liên quan đến hệ thống thông tin giải trí.

- Chủ động kiểm tra tại đại lý xem xe của mình đã được cập nhật bản vá BlueSDK hay chưa.

- Không cắm USB hoặc thiết bị ngoại vi không rõ nguồn gốc vào hệ thống giải trí xe.

Những lỗ hổng PerfektBlue là lời nhắc nhở quan trọng rằng ô tô hiện đại không chỉ là phương tiện di chuyển mà còn là thiết bị số cần bảo vệ. Trong thời kỳ bùng nổ xe thông minh, an toàn thông tin không còn là vấn đề của máy tính hay điện thoại, mà đã mở rộng sang phương tiện di chuyển của chúng ta.